介绍

多因素身份验证(MFA)是一种安全系统,它需要一种以上的身份验证方法来验证登录或其他交易的用户身份。

MFA的目标是创建分层防御,使未授权的人更难访问目标。如果一个因素被破坏,攻击者在成功访问目标之前至少还有一个障碍要突破。

最流行的MFA方法之一是OTP。

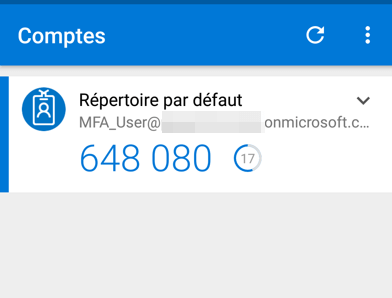

一次性密码令牌(OTP令牌)是能够产生一次性密码或PIN密码的安全硬件设备或软件程序。OTP令牌将生成一个PIN,这个号码将每30或60秒改变一次,这取决于令牌的配置方式。

如今,OTP代币通常是基于软件的,生成的密码会显示在用户的智能手机屏幕上。

为什么在Azure AD中使用MFA ?

大多数组织必须通过第二个认证因素来保护云身份,比如Azure多因素认证(MFA)。确保对数据和应用程序的访问安全至关重要。

使用Azure MFA,用户使用他们的证书登录到他们的Azure Active Directory帐户,然后他们也需要通过验证方法进行身份验证,如:

- 电话

- 短信

- 或手机应用验证

请注意,多因素身份验证是Azure AD Premium许可证中可用的特性。

Azure MFA的好处:

- 易于设置

- 可伸缩的

- 总是保护

- 可靠的

- 直观的用户体验

开始

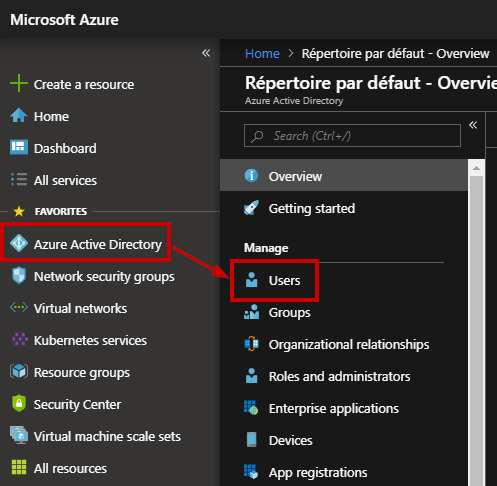

打开Azure门户,进入Azure活动目录刀片,点击“用户”。

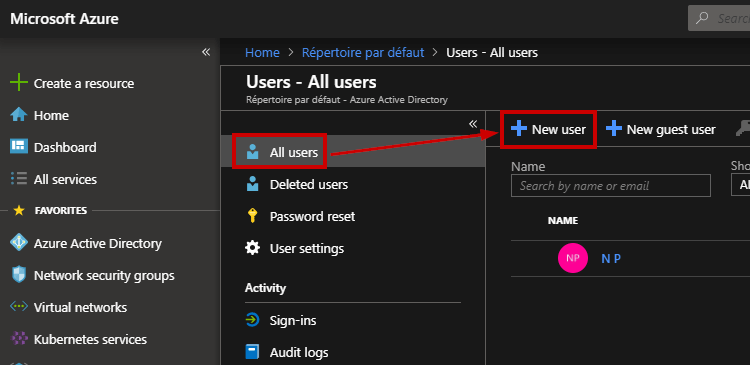

在本指南中,我需要创建一个示例用户来解释如何使用多因素身份验证。点击“新用户”

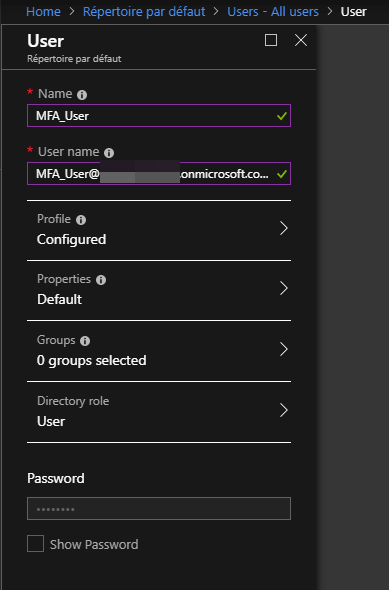

我将此用户称为具有默认角色的“MFA_User”。

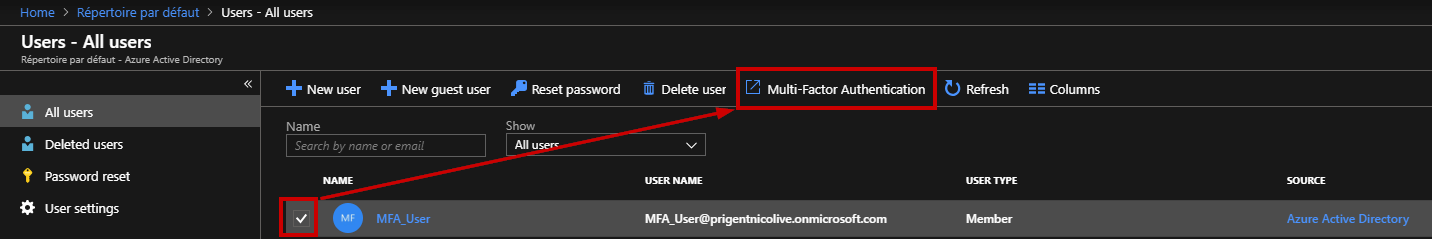

创建帐户后,我可以通过单击启用该用户的MFA“多因素身份验证”

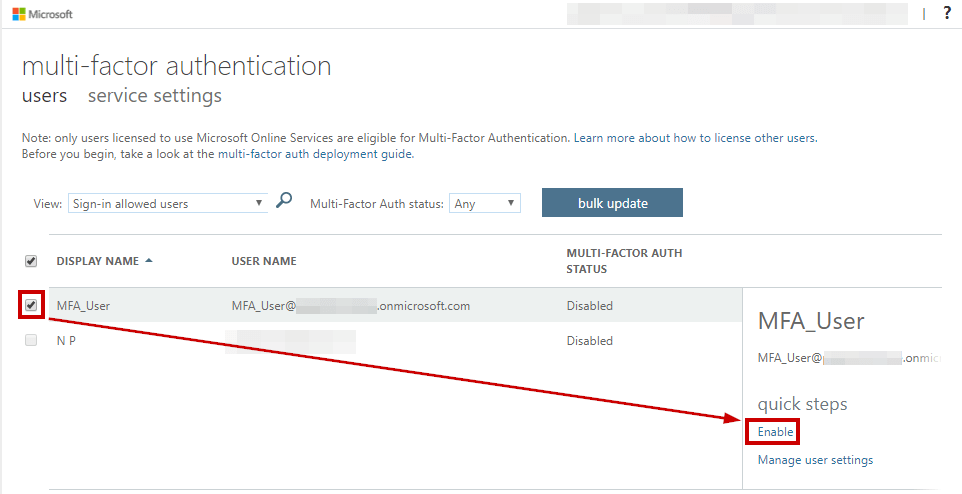

出现一个新窗口,选择这个新用户,然后您可以从右边面板启用MFA。

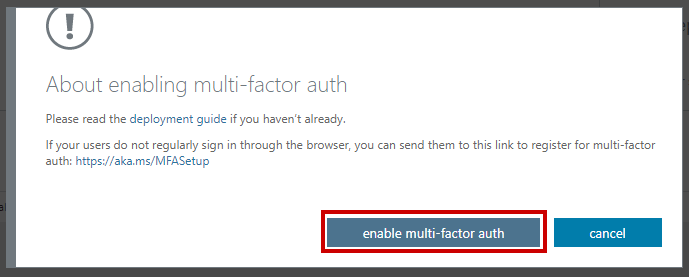

它会打开一个新的弹出窗口,点击“启用多因素身份验证”

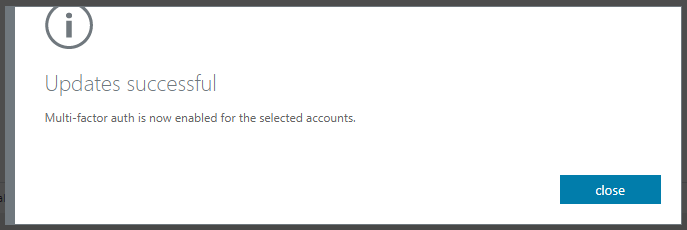

等待确认

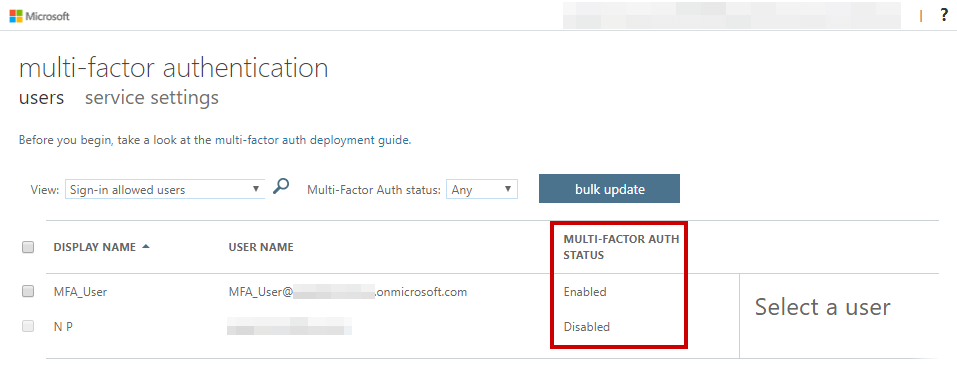

该用户已启用MFA。让我们在web界面中确认:

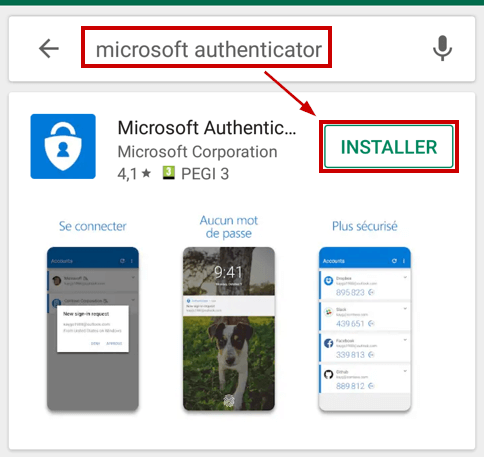

下一步是在您的智能手机上设置Microsoft验证程序。进入应用商店,搜索“Microsoft Authenticator”。

等待确认

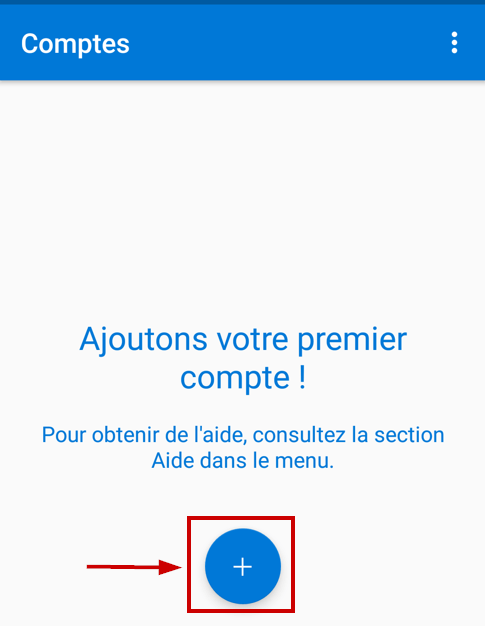

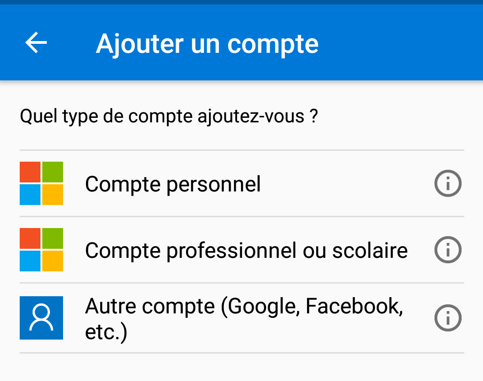

一旦安装完成,点击打开并点击“添加”来注册您的第一个帐户。

点击“工作或学校账户”

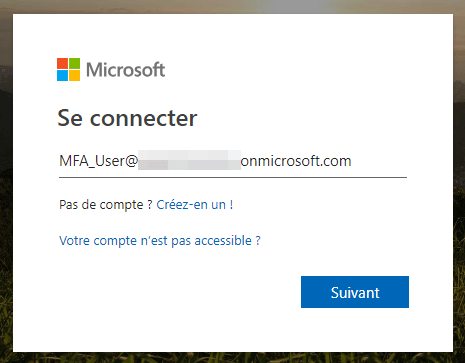

然后回到你的电脑并登录https://myapps.microsoft.com

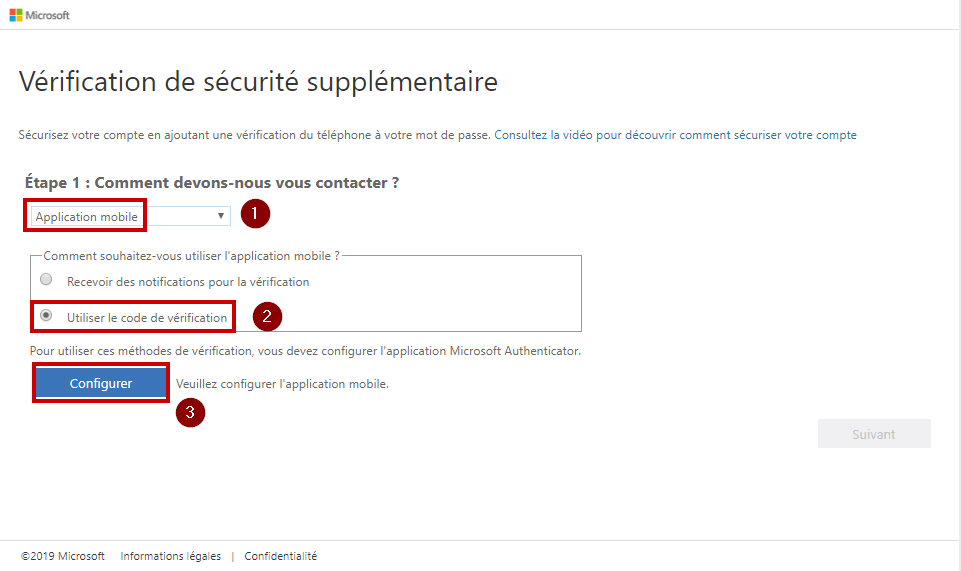

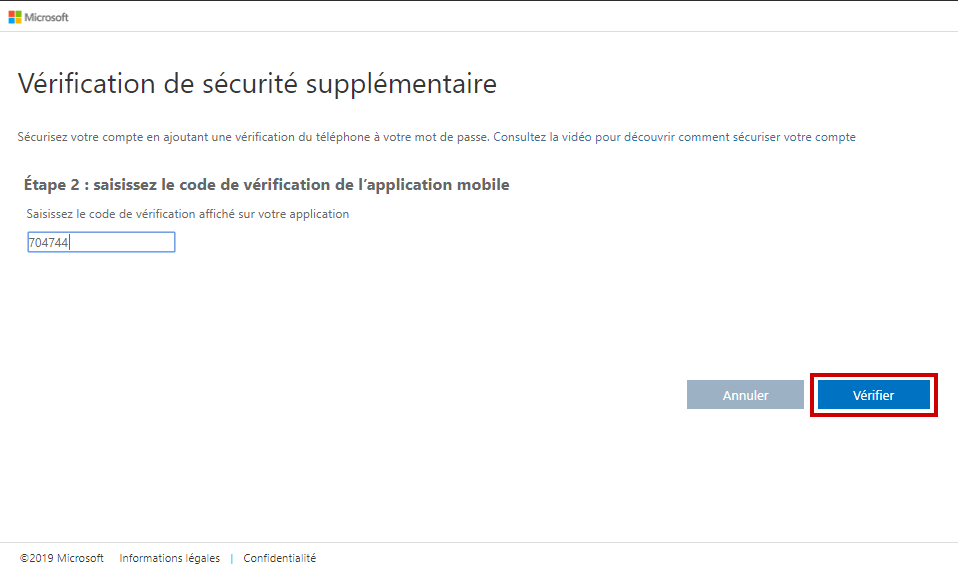

在这一步,您必须选择“移动应用”然后选择第二个选项。

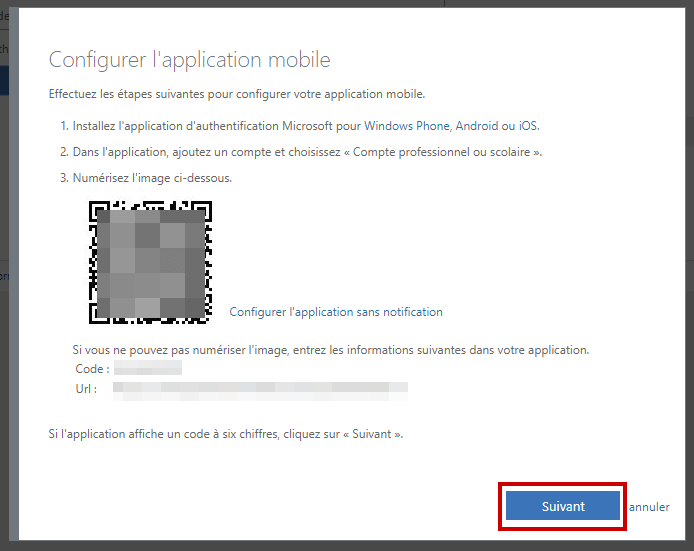

然后就会显示二维码。

你只需要用你的智能手机应用扫描二维码就可以了。正如你所注意到的,二维码在30秒后就会更新。

返回浏览器并单击完成该过程“保存”。

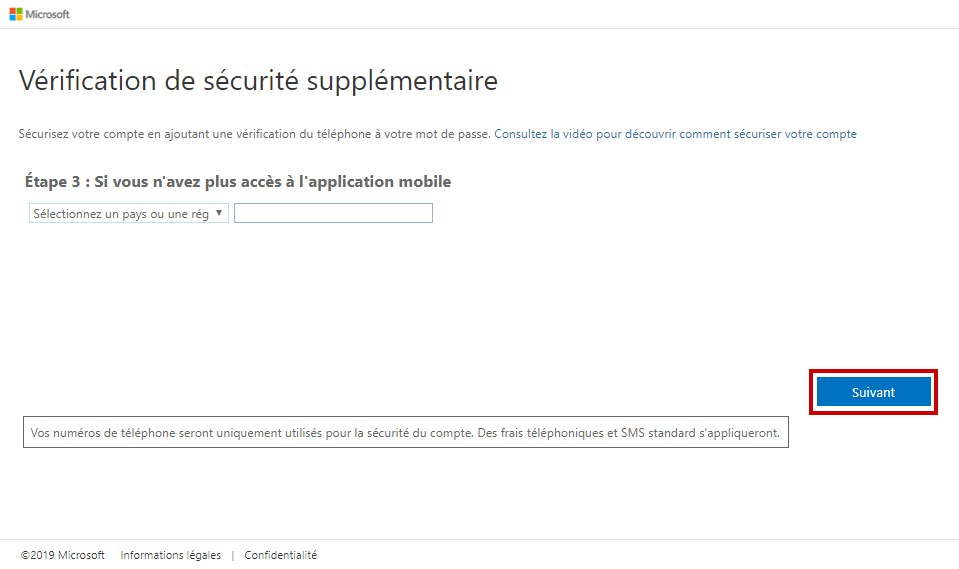

如果你丢失了智能手机或只是卸载了应用程序,那么你仍然可以使用你的电话号码访问。因此,在这一步键入您的电话号码来验证它。

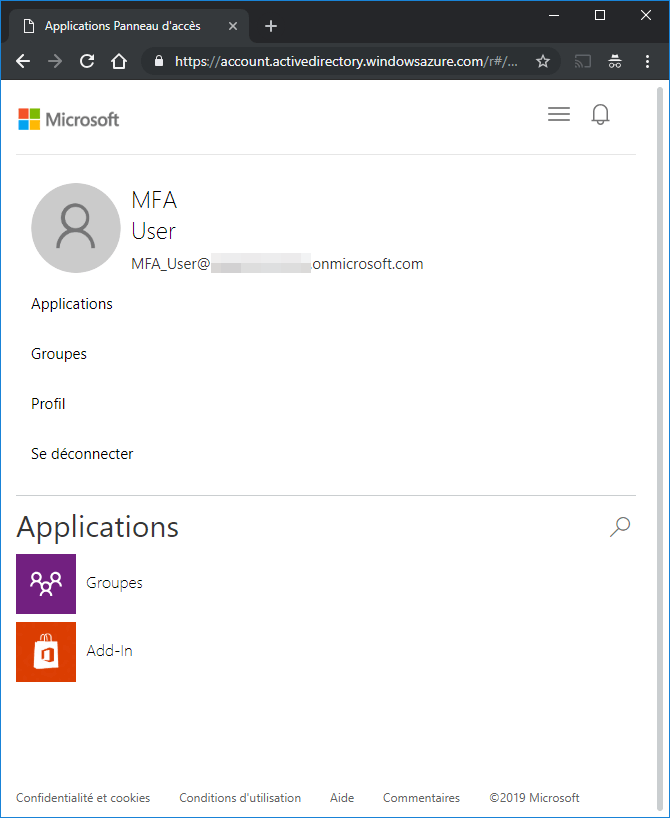

这是所有!一旦该过程完成,它将登录到您的帐户。

检查访问权限后,您可以打开一个新的浏览器并尝试登录https://myapps.microsoft.com这个用户。

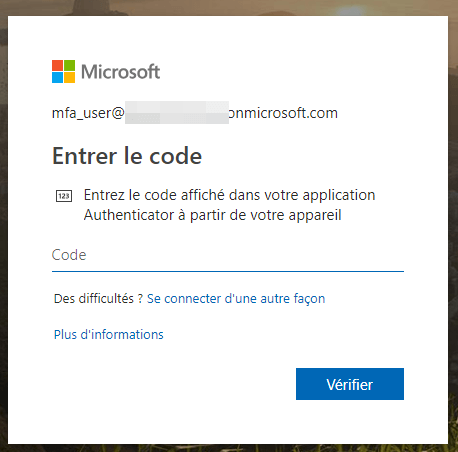

现在它会提示你输入密码,并会出现一个新的窗口,以便输入PIN码。

第一部分描述了如何为单个用户启用Azure MFA,但您也可以使用条件访问策略为所有用户自动启用MFA。

策略决定了需要Azure多因素身份验证的条件:

- 当用户使用个人设备登录时

- 从公司网络之外

- 当他们从企业拥有的设备上登录时就不是这样了

- ...

使用全局管理员帐户登录Azure门户。

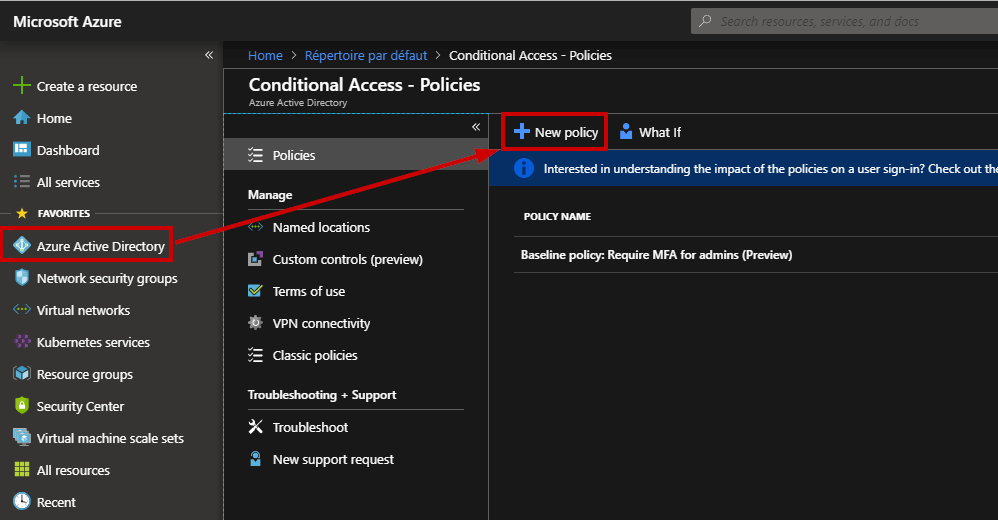

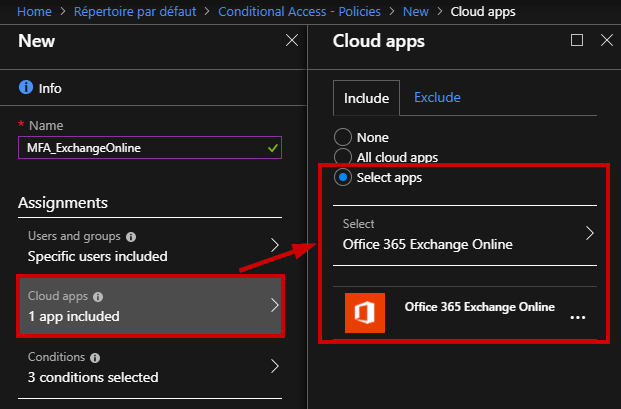

浏览到Azure Active Directory,条件访问并选择“新政策”.在这里,我将基于多个条件创建一个策略。

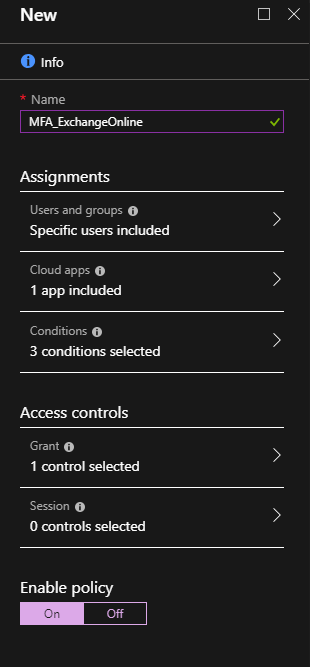

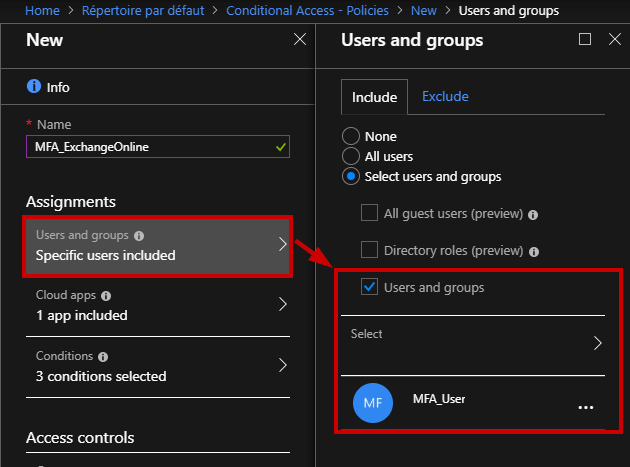

首先,为这个策略输入一个友好的名称。然后,选择策略将应用于哪些用户。如果您选择“所有用户”,请小心不要锁定自己!最好先对一小部分用户应用策略,以验证其行为是否符合预期。

在这里,您可以选择哪些应用程序将匹配策略。

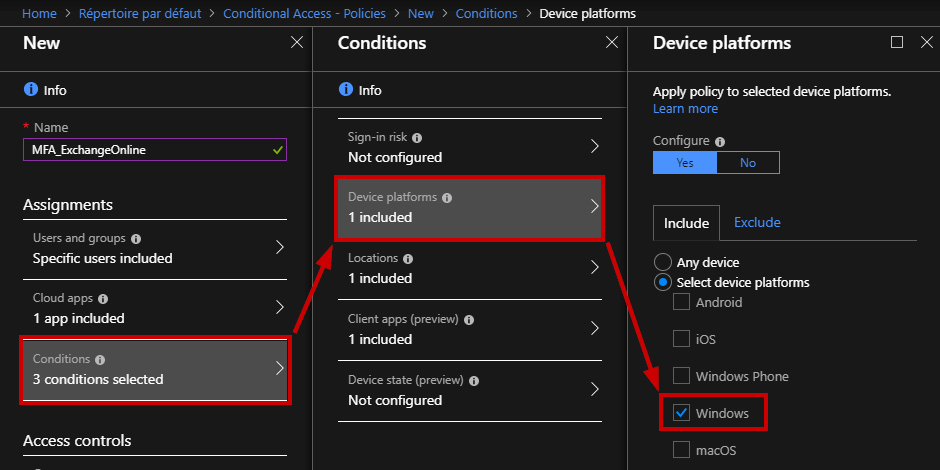

现在,你可以通过允许特定设备(如Windows、iOS等)、特定位置、特定客户端应用(如网页浏览器)来调整条件。

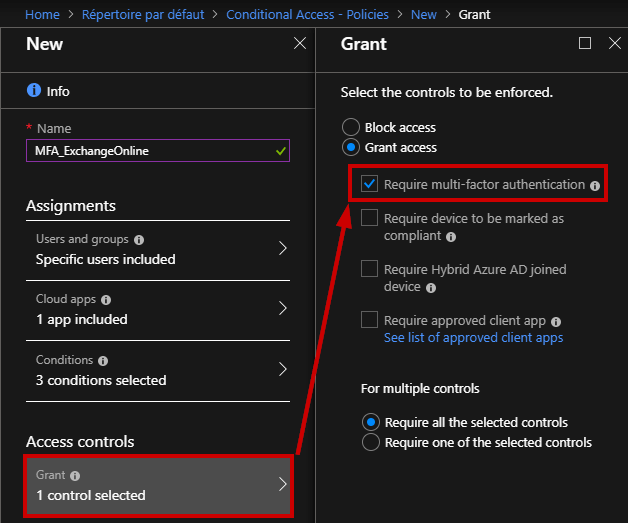

接下来,您可以要求MFA身份验证

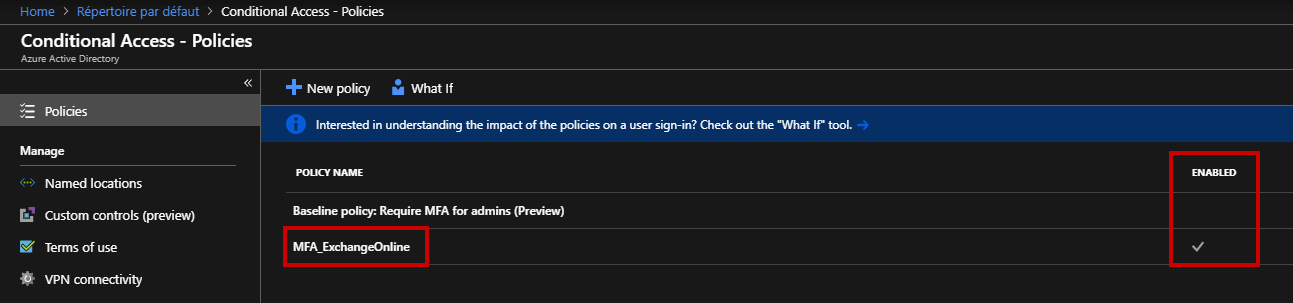

让我们确认是否启用了策略。

当然,您可以使用Windows PowerShell自动化这些步骤。

结论

得益于Azure多因素身份验证,您可以安全访问数据和应用程序。这就是为什么多因素认证无处不在的原因。MFA不是唯一的答案,我们可以部署许多解决方案,但Azure MFA非常容易使用。

感谢你的阅读!